主页 > 苹果如何下载imtoken钱包 > 远程控制工具Njrat如何实现一键加解密测试

远程控制工具Njrat如何实现一键加解密测试

远程控制工具Njrat是如何实现一键加解密测试的,相信很多没有经验的人对此一头雾水,所以本文总结了问题产生的原因和解决方法,希望通过本文可以为您解决问题。

0x0 背景

njRAT 至少从 2013 年就出现了,是最流行的恶意软件家族之一。 该恶意软件内置于 .NET Framework 中,为攻击者提供了对受感染系统的远程控制,利用动态 DNS 进行命令和控制 (C&C),并在可配置端口上使用自定义 TCP 协议进行通信。 被称为 njRAT Lime Edition 的新恶意软件版本包括对勒索软件感染、比特币抓取器和分布式拒绝服务 (DDoS) 的支持,同时还能够记录击键、通过 USB 驱动器传播、窃取密码和锁定屏幕。

0x1实验

实践是检验真理的唯一标准,这里模拟勒索场景。

IPOS备注

192.168.184.139

视窗 2008 R2

受害者

192.168.184.140

视窗 2008 R2

黑客

现在攻击机上安装了Njrat Lime Edition版本。 这个版本的文件结构比以前的版本更清晰。

设置端口和密钥后比特币生成器工具,运行服务器。 生成客户端时,可以在这里生成客户端或者下载器。

生成客户端时有更多选项。 最明显的地方就是比特币采集卡比较多,其他常用功能也一一提供:

ü 隐藏文件路径

üU盘传输

ü 杀毒软件

ü 开机

ü 添加注册表

你守护进程

在 Victim 机器上运行生成的 Client 后,服务器可以接收到连接的会话,显示有关 Victim 的一些计算机信息。

如果对受害者进行操作,可以发现很多比较常用的功能,比如一键勒索、比特币、压力测试(slowis)、Bypass UAC、杀毒、关机删除cookies等等,其实还有一个torrent。

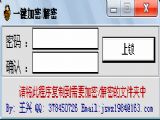

下面是一键勒索加密的测试:

客户端的文件被加密成一个以 Lime 结尾的文件,同时桌面背景也发生了变化:

一键解密后文件已恢复:

0x2 受害者情况

在受害机器上可以看到进程正在运行,文件路径在隐藏目录APPDATA下,没有父进程。

添加了引导项和注册表:

最后可以用textMessages留言:

0x3 保护建议

1. 此类攻击主要通过电子邮件附件进行传播。 对可疑的电子邮件附件要小心、小心、小心。

2、捆绑软件安装也是一种常用的通讯方式。 建议从官方软件网站和可信赖的第三方软件下载。

3、本地安装安全软件,及时查杀恶意文件。

4. 安全无小事,日常生活需谨慎,提高安全知识比特币生成器工具,每天访问Freebuf。

看完以上内容,你是否掌握了远程控制工具Njrat是如何实现一键加解密测试的呢? 如果您还想学习更多技能或想了解更多相关内容,欢迎关注易速云行业资讯频道,感谢阅读!